パスワードを使わない認証技術「FIDO」が進化 デバイスやOSを越えて利用可能に(2/2 ページ)

パスキーを利用できるサービスは?

サービス側では、ヤフーがYahoo! JAPAN ID、KDDIがau IDでパスキーに対応。Apple製品でログインするとFIDOクレデンシャルが生成され、iCloud Keychain経由で複数デバイスにクレデンシャルが同期されるようになっている。ドコモは23年2月にもdアカウントでパスキーに対応する予定。

楽天では、暗号通貨取引で利用する楽天ウォレットのログインでパスキーをサポート。楽天ID自体がパスキーに対応しているため、今後は楽天の他のサービス(楽天市場や楽天モバイルなど)でも、パスキーのサポートを検討していくという。

海外では、PayPalやBestBuyといった一部の対応にとどまっているが、今後決済系のサービスを始め、順次対応サービスが出てくる見込み。

パスワードは、「サイトごとに個別に設定して、なるべく複雑な文字列が必要」とされている。安全性のためだが、結果としてユーザーの負担が増えていて、Webサービス側も安全にユーザーのパスワードを保管し続けなければならなかった。

パスキーは生体認証だけでログインできるため容易で、パスワードを悪用した攻撃を回避できる。Webサービス側も、保管するのは公開鍵なので、漏えい時のリスクを削減できる。パスキーの登場によって、いったんFIDOクレデンシャルを作成すれば、クラウド上に保存されるので、「機種変更のためにパスワードでのログイン機能も残しておく」という必要がなくなり、セキュリティレベルが高まる。

BluetoothとQRコードを活用すれば、OSを越えた利用が可能に

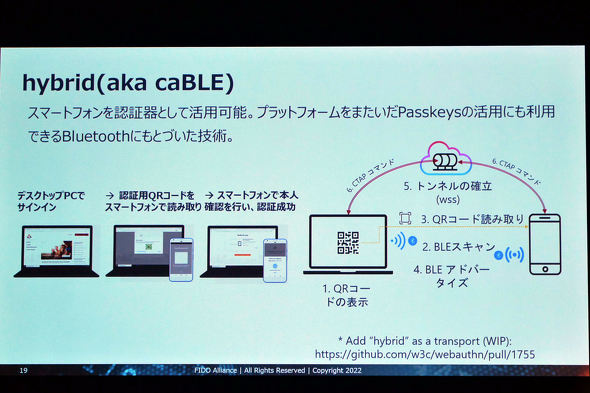

なお、パスキーはアカウントごとに保管されるため、Apple IDに保管されたパスキーは、Android(Googleアカウント)やWindows(Microsoftアカウント)では利用できない。Androidで同じパスキーを使ってログインしたい場合、QRコードとBluetoothを併用した「hybrid(旧称はcaBLE)」と呼ばれる仕組みを活用する。

Androidでのログイン時に表示されたQRコードを、パスキーが保管されたiPhoneなどで読み取ってパスキー認証すると、Android側でログインが行われるので、そこでAndroid(Googleアカウント)にパスキーを保管するようにすれば、次のログインからはGoogleアカウントのパスキーが使えるようになる。

こうした仕組みを組み合わせれば、MacでもWindowsでもAndroidでもiPhoneでも、生体認証だけでログインができて、フィッシングやパスワードリストなどの攻撃も避けられる安全な世界が実現できる可能性がある。

Googleやマイクロソフト、さらにWebサービスを提供する各社が今後、パスキーへの対応を拡大してくれることを期待したい。

関連記事

専用アプリなしで「dアカウント」のパスワードレス認証 2023年2月から提供へ

専用アプリなしで「dアカウント」のパスワードレス認証 2023年2月から提供へ

NTTドコモが、新しいパスワードレス認証を2023年2月をめどに導入する。同社も加盟するFIDO Allianceなどが提唱する「Web Authentication(WebAuthn)」と「Passkeys」を利用することで、専用アプリが不要となる。 ドコモ、”生体認証のみ”でdアカウントログイン可能に パスワードの不正利用を防止

ドコモ、”生体認証のみ”でdアカウントログイン可能に パスワードの不正利用を防止

ドコモが、2020年2月以降に「dアカウント パスワードレス認証」を提供する。パスワードの不正利用を防ぐのが狙い。生体認証に対応したAndroidスマートフォンやiPhoneで利用できる。 スマホで指紋認証ができない その原因と対策について考える

スマホで指紋認証ができない その原因と対策について考える

スマホの生体認証に、顔認証より指紋認証を使うというユーザーは多いだろう。しかし、冬に乾燥すると指紋認証も使いづらくなる。そんな時期でも指紋認証を利用できるように、その仕組みや指紋認証が利用しづらくなる原因と対策を紹介する。 約8割がスマホの画面ロック、最も安心できるのは「指紋認証」 MMDが調査

約8割がスマホの画面ロック、最も安心できるのは「指紋認証」 MMDが調査

MMD研究所は、1月28日に「スマートフォンの認証システムとパスワードに関する調査」の結果を発表。スマートフォンの画面にロックをかけているのは82.0%で、最も安心できる画面ロックは「指紋認証」となった。 パスワードのいらない世界へ――NTTドコモ、「FIDO Alliance」のボードメンバーに

パスワードのいらない世界へ――NTTドコモ、「FIDO Alliance」のボードメンバーに

ドコモの2015年夏モデルの注目点のひとつである、生体情報を使ったオンライン認証。ドコモは、その規格を策定した「FIDO Alliance」にボードメンバーとして参加することを明らかにした。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- Evernote、サービス継続を発表 日本法人の閉鎖で混乱 火消しに動くも、移行先に「Notion」選ぶ声 (2024年04月27日)

- 貼り付ければOK、配線不要の小型ドライブレコーダー発売 スマート感知センサーで自動録画 (2024年04月25日)

- スマホのバッテリー切れでもSuicaで改札通過できる? iPhoneで検証してみた (2024年04月27日)

- 通話専用にオススメの通信サービス 楽天モバイルやpovo2.0を追加契約した方がお得? (2024年04月28日)

- Evernoteからの乗り換えでオススメのメモアプリ5選 無料で使うならどれがいい? (2024年02月13日)

- Evernote日本法人の解散、「アプリ終了」との誤解につながる サービス改悪、告知不足がユーザー離れに拍車 (2024年04月26日)

- 楽天系の支払い・ポイントサービスのスマホアプリが統合へ 「スマホ決済」が再び熱くなる? (2024年04月27日)

- シャープ、5月8日にスマートフォンAQUOSの新製品を発表 (2024年04月24日)

- ダイソーで550円で売っている「2.4A+1A」充電可能なAC充電器が意外と優秀だった (2024年04月27日)

- 楽天モバイルで「身に覚えのないeSIM再発行」の危険性 緩すぎる2つのプロセスは改善すべき (2024年04月27日)